Más de 20 curiosidades geeks para

terminales GNU/Linux, entre las que se encuentran juegos, comandos,

herramientas, huevos de pascua o animaciones ASCII.

Son muchos los administradores de sistemas,

BOFHs (

y usuarios en general) que utilizan a diario las

terminales o

consolas de servidores o sistemas GNU/Linux para trabajar, programar o realizar tareas varias.

En este artículo vamos a dar un repaso a

20 curiosidades geeks que se pueden realizar desde una terminal del sistema (

en su mayoría, bastante inútiles y poco productivas), pero no por ello menos divertidas.

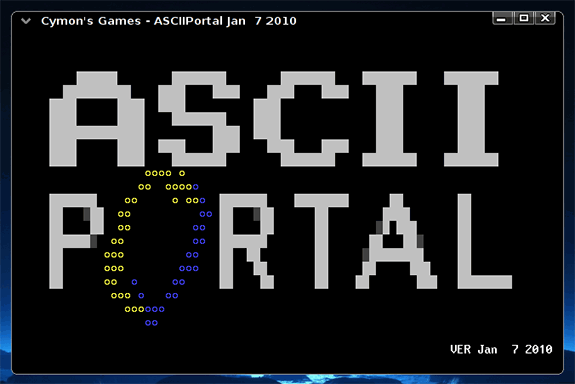

1. ASCII Portal

Probablemente conozcas

Portal, el famoso juego de

Valve, mod de

Half life que tanto revolucionó el panorama de los puzzles de plataformas por allá el año 2007.

Lo que quizás no sabías es que hay una versión, realizada por

Joe Larson, llamada

ASCII Portal. En ella podrás jugar a una versión con carácteres

ASCII desde una terminal

Linux o

Windows.

URL |

ASCII Portal

Review |

ASCIIPortal de Joe Larson

2. sl (Steam Locomotive)

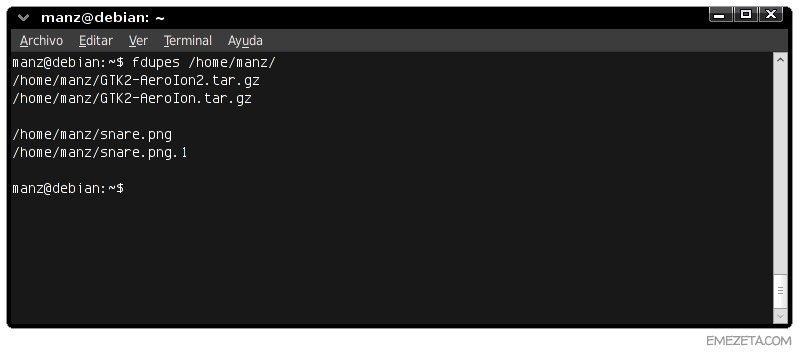

El comando

sl (

Steam Locomotive) es un ingenioso comando dirigido a usuarios que acostumbran escribir mal y en lugar de escribir

ls (

listar archivos), escriben

sl (

¡sí! ¡condicionamiento operante!).

Además, podemos hacer un pequeño script, en el que reproduzcamos un sonido (

Train.wav, por ejemplo) para hacer aún más real nuestra broma:

#!/bin/sh

/usr/bin/aplay -N -q ~/Train.wav &

sl

Así, al ejecutar el comando

train, reproducirá también el sonido

Train.wav, ubicado en la ruta del home de nuestro usuario.

Además, existen algunos

parámetros especiales que harán algunas modificaciones, como por ejemplo

sl -l, que muestra un tren más pequeñito o

sl -a, en el cuál ha ocurrido un accidente y veremos algunas personas pidiendo ayuda por la ventanilla.

Install |

sudo apt-get install sl

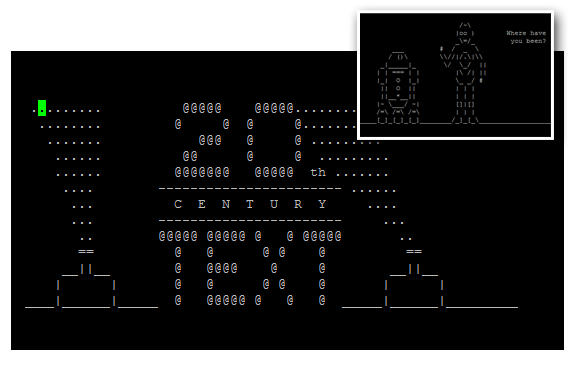

3. Star Wars ASCII Edition (vía telnet)

¿Te apetece ver el

Episodio IV de

Star Wars en edición especial

ASCII? Nada más fácil. Sólo necesitarás conectarte vía telnet a la siguiente dirección:

telnet towel.blinkenlights.nl

Debes saber también, que si eres capaz de conectar vía

IPv6, la película tiene

escenas extra y

soporte a color.

EXTRA: Además, si conectas al

puerto 666 (

simplemente, añade un espacio y 666 al final de la línea de telnet) obtendrás una

frase BOFH al azar.

URL |

BlinkenLights

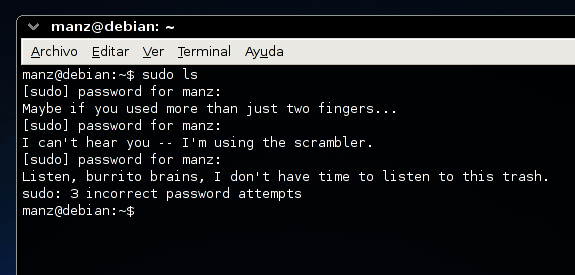

4. sudo Insults

Existe una característica desconocida, que es la de hacer agresivo al

sudo (

comando para ejecutar como otro usuario). Para ello, basta con editar el archivo

/etc/sudoers, y al final de la linea

Defaults añadir

insults, de modo que quede algo como esto:

Defaults env_reset, insults

Así, cuando nos equivoquemos en el password al intentar cambiar de usuario con

sudo, el sistema nos mostrará unos bonitos

insultos aleatorios.

URL |

sudo insults

5. Grub Tune

La mayoría de los usuarios de Linux, utilizan

Grub como gestor de arranque, que no es más que el cargador que aparece al arrancar el equipo para elegir sistema operativo.

Podemos activar una característica simpática del

Grub llamada

GRUB_TUNE, que hará sonar mediante el altavoz (

PC Speaker) de nuestro PC, una pequeña melodía al arrancar, como el sonido de

Super Mario o la

Marcha Imperial de Star Wars.

echo "GRUB_INIT_TUNE=\"480 440 4 440 4 440 4 349 3 523 1 440 4 349

3 523 1 440 8 659 4 659 4 659 4 698 3 523 1 415 4 349 3 523 1 440 8\"" |

sudo tee -a /etc/default/grub > /dev/null && sudo

update-grub

More tunes |

tunes.h

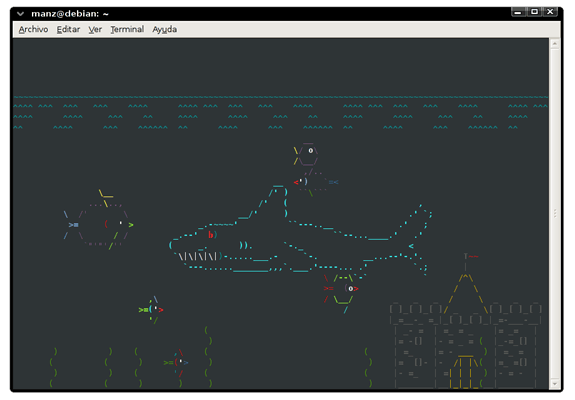

6. ASCIIQuarium

¿Seguimos echando de menos las curiosidades de texto? Volvamos a ellas. Existe un programa llamado

asciiquarium que nos mostrará el clásico salvapantallas del acuario... pero en versión

ASCII. Con varias especies de peces, barcos, tiburones, un castillo y hasta el Monstruo del Lago Ness.

Se trata de una aplicación

perl, por lo que necesitaremos tenerlo instalado, junto a algunas librerías como

libcurses-perl o el módulo CPAN

Term-Animation-2.6.

También existe otra aplicación llamada

asciijump, que no es más que un simulador de esquí en ASCII.

URL |

ASCIIQuarium

Install |

sudo apt-get install asciijump

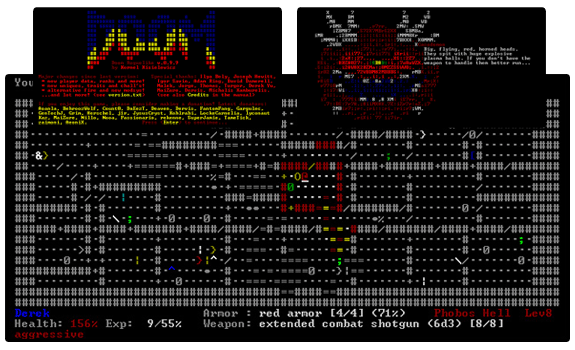

7. psDoom

Vale, de acuerdo. Esta aplicación no tiene nada que ver con las demás

aplicaciones de terminales. Pero es tan buena, que no podía dejarla

fuera de la lista. Se trata de

psDoom, una variante del clásico

ps de Linux (

gestor de procesos) que te permite matar los diferentes procesos de Linux desde el clásico

Doom.

Cada proceso es un enemigo, que muestra su

PID en la parte superior (

junto al nombre del comando) como si fuera un

Shinigami de

Death Note.

URL |

psDoom

Review |

Matando procesos con psDoom

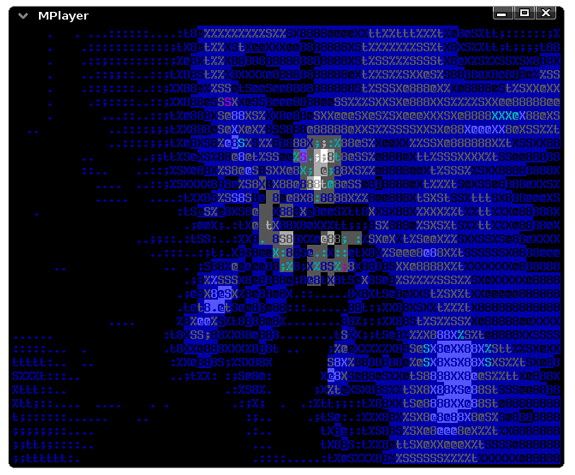

8. Películas o series en ASCII

¿Nos quedamos con ganas de ver más películas (

o series) en

ASCII? Existe un reproductor llamado

mplayer que puede ser utilizado junto a una librería bautizada (

con un curioso sentido del humor) como

libcaca0.

mplayer -vo caca video.avi

Si tenemos los dos componentes citados instalados en nuestro sistema,

podremos reproducir cualquier archivo de vídeo, resultando algo como lo

siguiente:

Existe también un software llamado

hasciicam, que permite hacer la misma operación, pero con una

webcam y nosotros mismos.

URL |

MPlayer

URL |

libcaca

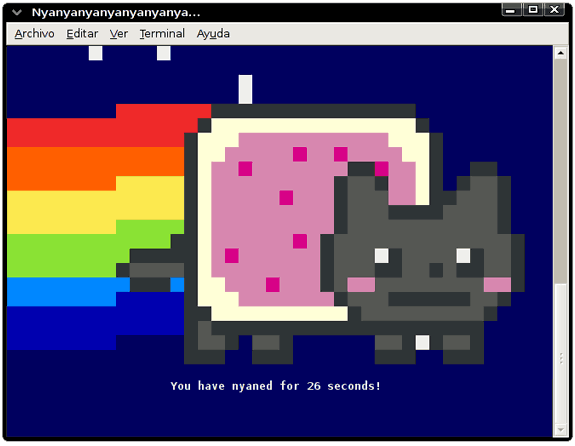

9. RSpec Nyan Cat

Todos hemos oído hablar a estas alturas del famoso meme

Nyan cat. En caso contrario (

cosa bastante increíble) ponte al día con el enlace anterior.

RSpec Nyan Cat Formatter es un sistema creado por

Matt Sears que permite hacer uso de

RSpec (

relacionado con la ingeniería del software, más concretamente, con BDD) y modificarlo para que nos muestre el progreso de las pruebas al estilo de nuestro querido

Nyan cat:

URL |

Nyan Cat RSpec Formatter

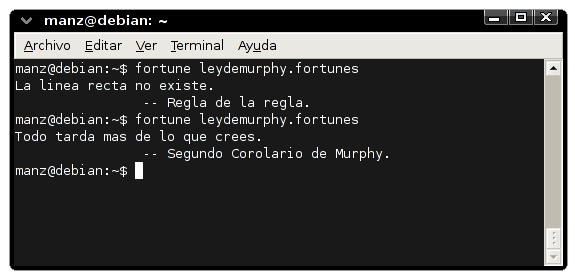

10. Fortune

Otro gran veterano en nuestras terminales es el

Fortune (

las clásicas galletas de la fortuna, con un mensaje en su interior). Al instalarlo y ejecutarlo, nos va mostrando una frase al azar, de la amplia base de datos que posee (

generalmente, ubicada en /usr/share/games/fortunes).

Con un

apt-cache search ^fortune podrás echar un ojo a todas las extensiones de fortune que existen (

la mayoría en inglés), e instalarlas en tu sistema.

Incluso nosotros mismos podemos

crear archivos de fortune con nuestras propias citas, simplemente creando un archivo con citas (

separadas por %) y organizandolas luego con

strfile. Tienes más información en

creating fortune files.

Install |

sudo apt-get install fortune (

o fortune-mod)

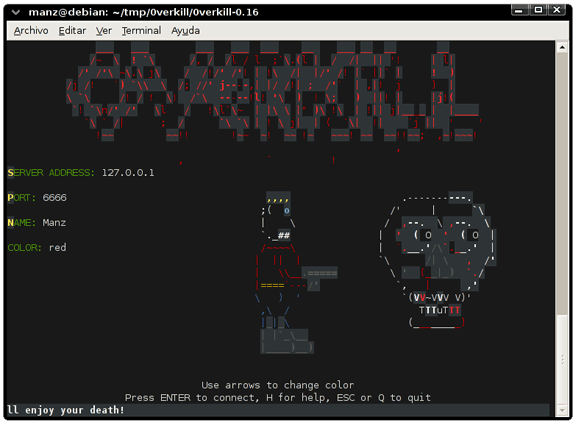

11. Juegos en red

Si en tu trabajo nunca ocurre nada y te pasas tardes y tardes

aburrido delante de una terminal, ahora podrás ponerte de acuerdo con

otros administradores y echar unas partidas a estos

juegos multijugador vía terminal.

El primero de ellos es

0verkill, un juego de plataformas, con el cuál podrás establecer un servidor (

ejecuta ./server para iniciarlo) y conectando a él con el cliente

./0verkill en el puerto

6666.

Si somos más conservadores, también podremos echarnos unas partidas al

netris en red, el clásico tetris, también vía terminal. Basta con ejecutar un

netris -w (

que esperará una conexión) y un

netris -c IP (

que conectará al otro jugador que esté en espera).

URL |

0verkill

URL |

Netris

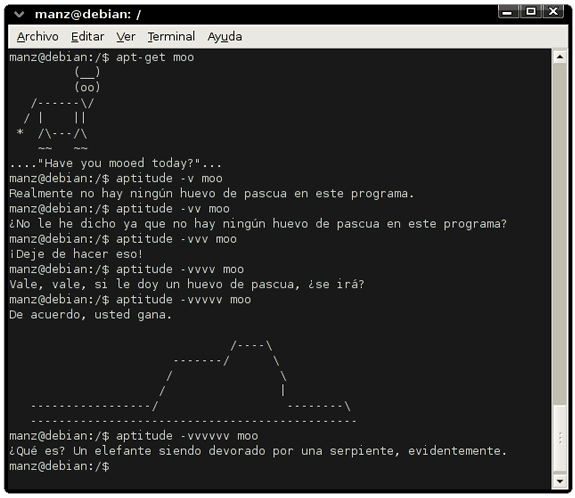

12. Huevos de pascua

Existen muchísimos

huevos de pascua (

Easter Eggs) escondidos en comandos, programas y aplicaciones. Sin embargo, uno muy conocido es el de las vacas de Linux (

o los poderes de super vaca).

Para ello, utilizaremos los gestores de paquetes

apt-get y

aptitude. Utilizando el primero con el parámetro

moo veremos un pequeño guiño. Con

aptitude ocurre algo muy similar, que se puede ir ampliando incluyendo

uves como parámetros:

Clara referencia al clásico eslogan de Microsoft: «Where do you want to go today?».

Otro huevo de pascua, es la referencia a

La guía del autopista galáctico de Douglas Adams, al abrir el editor

vim y escribir

:help 42.

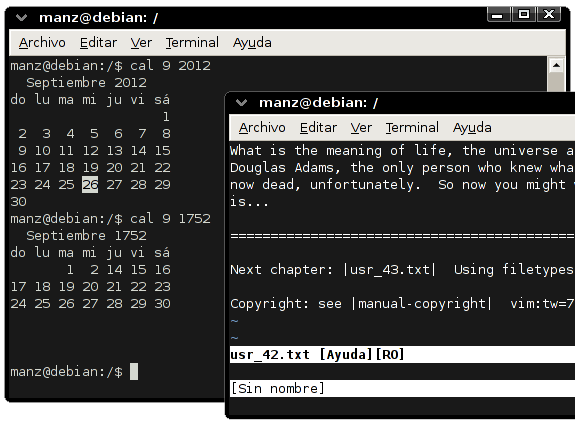

Por último, una tercera curiosidad es la del calendario

cal de Unix. Si escribimos

cal 9 2012 nos mostrará el calendario del mes de

septiembre del año

2012. Sin embargo, si lo hacemos del mismo mes pero del año

1752, nos mostrará este curioso e incompleto calendario:

La explicación es que el 2 de septiembre de 1752 fue cuando

Gran Bretaña hizo los cambios respecto al

calendario gregoriano (

en el man de Solaris se dice que es una compensación de ajustes bisiestos).

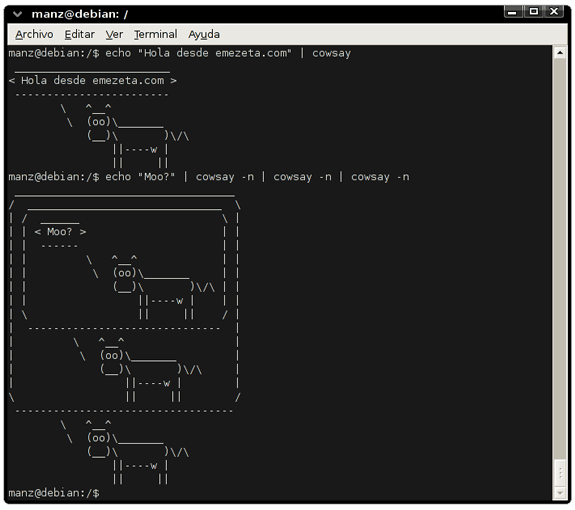

13. Cowsay

Otro divertido e inútil comando es

cowsay (

la vaca dice), que podemos utilizar en nuestra terminal para hacer que una

vaca diga un comentario. Incluso podemos redireccionarla (

mediante pipes) para que la salida de un comando sea lo que dice la vaca.

Un claro y genuino cowinception (o vacorigen)

Además, en la ruta

/usr/share/cowsay/cows/ se suelen guardar otros animales representables, como por ejemplo

cowsay -f dragon (

un dragón) o

cowsay -f tux (

el pingüino de Linux), entre muchos otros. Existe incluso un

xcowsay (

versión gráfica) y un

Cowsay para Android.

Install |

sudo apt-get install cowsay

14. Juegos de mazmorras (Rogue-like)

Los llamados

juegos Rogue-like (

juegos parecidos a Rogue),

son una especie de juegos de rol, basados en mapas de mazmorras o

mundos virtuales, en los que el personaje tiene que ir avanzando

niveles, coleccionando objetos y realizando acciones.

Uno de los principales que mencionaré es

DoomRL, un clon del clásico

Doom, al estilo de este tipo de juegos. La última versión incluso incorpora gráficos y puede jugarse al estilo 2D.

Sin embargo, existen cantidad de juegos de este tipo. Por ejemplo, tenemos

nethack,

crawl (

más sencillo),

angband (

basado en J.R. Tolkien),

Dwarf Fortress o, saliendo por completo del género,

dopewars, un simulador de peleas de mafias, también en terminal.

URL | Más juegos

Roguelike en Briareoh

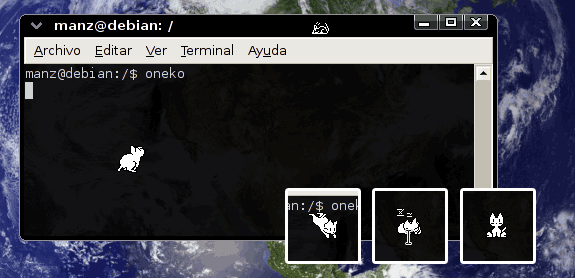

15. Oneko

Seguimos navegando por el pasado. Nuevamente, nos permitimos la

licencia de saltarnos el género de terminal, abusando de la nostalgia.

Hace mucho tiempo se pusieron de moda unos simpáticos

personajes que correteaban por tu pantalla, persiguiendo el ratón o simplemente revoloteando a su antojo. Se llamaban

Screenmates.

Uno de los más famosos era

neko, un gatito que perseguía al ratón y se dormía con él si lo conseguía.

Oneko es un port para Linux que lo trae a nuestra pantalla del pingüino.

URL |

Web Neko

Install |

sudo apt-get install oneko

16. Bombas fork

Un

fork (

bifurcación), en contexto de

sistemas operativos es una especie de «clonación» de un proceso, en la

cuál se copia a si mismo y se genera como

proceso hijo, resultando dos procesos diferentes (

padre e hijo).

Imaginemos ahora que cada proceso de esos hace un

fork, y a su vez, cada uno de los resultantes hace otro

fork, y así consecutivamente. Eso es lo que se llama una

bomba fork, y puede realizarse escribiendo este simple comando:

:(){ :|:& };:

Como se comprenderá, esta acción es infinita (

salvo que el sistema marque un límite de forks a realizar), por lo que terminará colapsando el sistema y bloqueándolo por completo, nada más introducir ese comando. Existen

bombas forks para muchos otros sistemas o dispositivos, como por ejemplo, Windows.

NOTA: Cuidado. Este comando es peligroso y puede (de hecho, probablemente lo haga) bloquear tu sistema.

17. BSDGames (Colección de juegos)

Los

BSDGames son una colección de juegos clásicos y muy simples, incluidos en las distribuciones

BSD. En este paquete se incluyen algunos muy interesantes:

- adventure: Aventuras conversacionales basadas 100% en texto.

- battlestar: Otra aventura conversacional.

- gomoku: El clásico juego del 5 en raya.

- hangman: El ahorcado. Versión stickman ASCII.

- monop: Adaptación del tradicional Monopoly.

- phantasia: Rol en tu terminal de texto.

- robots: Todo un clásico (en gnome se incluye una versión)

- snake: Una pequeña variación del clásico de la serpiente.

- tetris-bsd: El clásico tetris.

- hunt: Un pequeño juego multijugador.

Y si te gustan los clásicos, siempre puedes probar otros minijuegos sin relación a

bsdgames, como por ejemplo,

nettoe (

3 en raya con soporte en red),

pacman4console (

el típico pacman),

tint (

otro clon de tetris) o

bastet (

el tetris cabrón),

ninvaders (

el space invaders) o

matanza (

similar al asteroids).

URL |

BSDGames

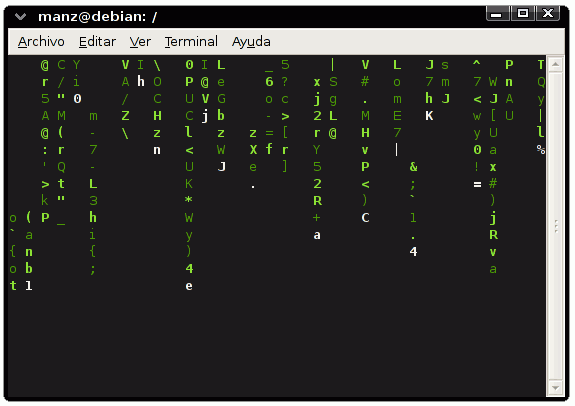

18. CMatrix (Salvapantallas ASCII)

Seguramente recuerdas la terminal de

Neo cuando empezaban a aparecer esas letras de colores verde cayendo en la terminal de texto. Existe una aplicación llamada

cmatrix que nos permite visualizar este mismo efecto, como si fuera un salvapantallas para nuestra terminal.

Además, puedes especificar ciertos parámetros como

cmatrix -b para utilizar negritas aleatorias o

cmatrix -l que utiliza la tipografía original que se utilizaba en la película de

Matrix (

con carácteres orientales, por ejemplo).

URL |

CMatrix

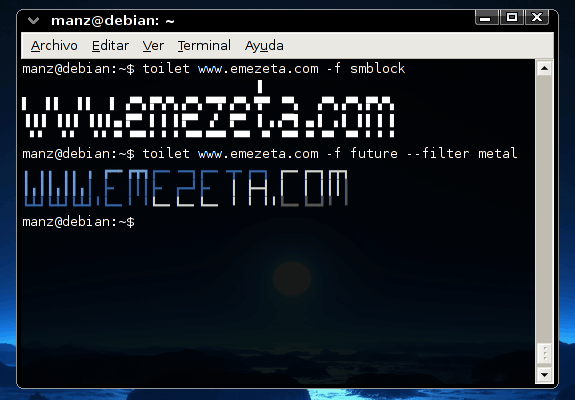

19. Toilet

Otra herramienta interesante de los creadores de la anteriormente mencionada librería

libcaca, es el comando

toilet (

que viene a reemplazar el antiguo figlet) permitiendo generar textos ASCII con diferentes estilos y con la posibilidad de aplicar filtros predefinidos.

En la ruta

/usr/share/figlet podrás encontrar los formatos de fuentes existentes en tu sistema y con el parámetro

toilet --filter list podrás ver los filtros presentes que puedes aplicar a tus textos.

URL |

Toilet

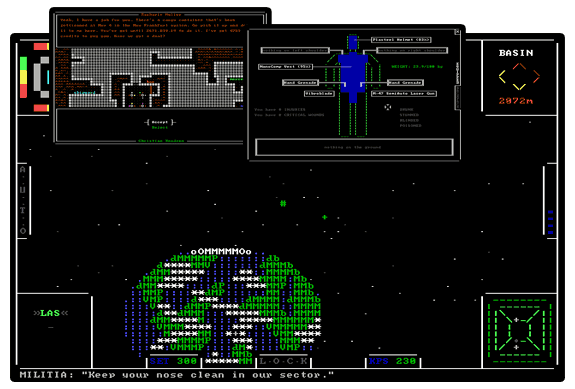

20. ASCIISector

Por último, tenemos

ASCII Sector, un impresionante

juego con gráficos ASCII, que nos traslada a un mundo de exploración,

combate y comercio disperso por el gigantesco espacio. Puedes ir

completando las diferentes misiones existentes, consiguiendo más dinero y

actualizaciones para mejorar tu nave.

Además, en su propia página tiene un sistema de

scripting para que los jugadores puedan crearse sus propias misiones para jugar contra otros jugadores.

URL |

ASCIISector

¿Conoces algún comando o programa similar que no esté en la lista y merezca la pena reseñar? ¡Indícalo en los comentarios y cuéntanos de que se trata!

EXTRA: El artículo ha terminado en portada de

menéame, y algunos usuarios nos van dejando ciertas curiosidades extra

que no estaban en la lista. Voy añadiendo algunas:

Nyan telnet cat

Un simpático

Nyan cat vía telnet, simplemente conectando a la siguiente máquina:

telnet miku.acm.uiuc.edu

Curiosidad aportada por

KernelPanic.

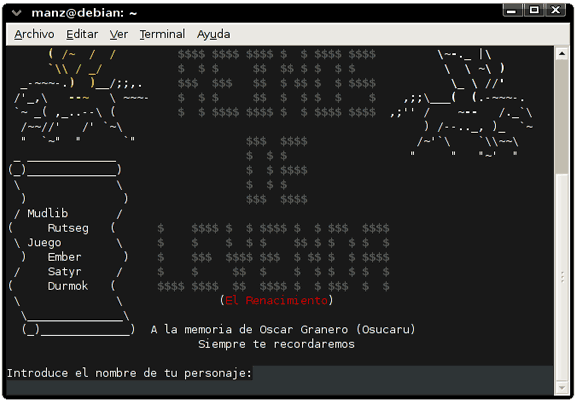

MUD multijugador en español

Otra curiosidad es la posibilidad de jugar a

Reinos de leyendas, un

juego de rol multijugador en español, conectando también vía telnet:

telnet rlmud.org 5001

Curiosidad aportada por

eddard.

Otros

- moon-buggy: El clásico de plataformas, en el que hay que ir saltando obstáculos, ahora en versión ASCII. Gracias a Rodd.

- aalib: Librería de gráficos GFX ASCII. Puedes probar con el comando bb. Gracias a Tk421 y LordDeath.

- figlet: Con figlet o banner podrás hacer textos ASCII, como en el mencionado toilet. Gracias a DamiaSoler.

- tomenet: Otro juego multijugador de mazmorras basado en J.R.Tolkien, online y a tiempo real. Gracias a Poya.